dominate DDOS攻击.c

/* This is released under the GNU GPL License v3.0, and is allowed to be used for cyber warfare. ;) */ #include < ...... [详细]

essyn DDOS攻击.c

/ This is released under the GNU GPL License v3.0, and is allowed to be used for cyber warfare. ;) / include include ......

get-head-post DDOS攻击.c

#include <pthread.h> #include <sys/resource.h> #include <unistd.h> #include <stdio.h> #inclu ......

heartbeat amp DDOS攻击.c

/* NEW HEARTBEAT DDOS SCRIPT. USES Unreal Tournament 2004 Query port 7778. */...

netbios amp DDOS攻击.c

/* NetBIOS Amplification */ /* Made by James, credits to whoever made the original SSDP script (LiteSpeed?) */ #incl ......

在命令行用Clam Antivirus扫描病毒

Clam Antivirus可以做很多不同的事情,比如在Windows里杀毒。首先,Clam Antivirus有一个供图形化操作的前端,也叫做Clamtk ......

黑掉ATM取款机?只需一条短信

“当爱已成往事,心里的伤痕犹存”。 我们一直在说,4月8日之后微软将停止对windows xp的技术支持,这名义上是一个时代 ......

路由器被“入侵” 邻居可看遍你的电脑隐私

“如果路由器被人蹭网,他会不会威胁到我?如果路由器被恶意的陌生人连接后,他们能做什么?”近日,人过五十网网上的这道问题引 ......

企业攻防实战:六大秘诀有效对抗APT攻击

众所周知,高级可持续威胁(APT攻击)非常难以检测,对抗高级持续威胁似乎是一场无望的战斗。现在,APT攻击已不仅仅是一个民族 ......

75个顶级开源安全应用

据美国联邦调查局(FBI)称,2009年网络犯罪投诉数量增长了20%,受害者所遭受的经济损失是去年的两倍多,达到了5.59亿美元。随 ......

CentOS下安装fail2ban防暴力破解工具

CentOS下安装fail2ban防暴力破解工具: 前言:首先说说为什么笔者会想到写这篇博客,源于昨天下午,突然 ......

管理员应对恶意软件的五个步骤

几年前,在一个项目中,由于是有针对性的恶意软件攻击,我研究了被卷入僵尸网络的超过10,000台的计算机。这些计算机存在的主 ......

内核漏洞原理与本地提权利用代码实现分析

关键字:CVE-2014-0038,内核漏洞,POC,利用代码,本地提权,提权,exploit,cve analysis, privilege escalation, cve, ke ......

一张图教您放假在家WiFi防蹭网

手机上网时断时续,wifi信号时强时弱,下载速度莫名下降,到底是带宽缩水了?还是被蹭网了?参考下面攻略,杜绝我花钱,流量却 ......

嗅探(被动嗅探)与ARP欺骗(主动嗅探)详解

关于嗅探与ARP欺骗的原理,网络上有很多很好的帖子和文章,但大部分都忽略了数据在网络中的转发过程。实际上用嗅探和ARP欺骗 ......

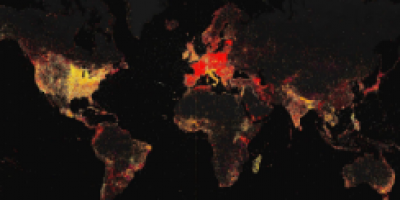

黑客常规攻击方式之DDoS攻击--详细剖析!

谈及DDoS攻击已非陌生话题,最早的DDoS攻击可以追溯到1996年,而中国的DDoS攻击自2002年开始频繁出现,到2003年已 经初具规 ......

七种常用安全策略及防护方法

时至今日,互联网上已有上千万的恶意软件横行,上万的骇客使用各种手段去欺骗容易受骗的网民。他们使用着数年或数十年内惯用 ......

七个安全好习惯送个数据库管理员们。

无论数据库管理员、信息安全专业人士还是同时身兼两种角色,负责维护企业数据库当中所保存信息的技术团队必须建立良好的安全 ......

服务器安全维护技巧七则

你的服务器上是否存有一些不能随意公开的重要数据呢?当然有吧?而最近,偏偏服务器遭受的风险又特别大,越来越多的病毒、心 ......

Linux使用libnet实现ARP攻击脚本原理分析以防被攻击

闲来无事,用libnet写了个简单的ARP攻击。以前感觉ARP攻击不是特别常见,不过最近工作中倒是遇 ......

几种内部攻击和渗透的测试方法

测试网络的外围很重要,但攻击者可能已经位于网络内部。攻击者可能是一位有不满情绪的员工,或者是利用防火墙内服务和周边安 ......

黑盒审计之注入漏洞挖掘思路【转】

一、注入漏洞简介 注入漏洞是web应用中最常见的安全漏洞之一,由于一些程序没有过滤用户的输入,攻击者通过向服务器 ......

如何隐藏你的无线网络?

无线网络中怎么隐藏电脑 要在无线网络中隐藏自己的电脑,方法有很多,例如单击“开始/运行”,然后输入“cmd”开启命令提 ......

回顾五代WiFi标准

802.11是多个电子行业公司在IEEE的主持下共同制定的无线局域网标准,从1997年第一代标准制定至今,WiFi标准已经走过了802.11 ......

解析Zigbee技术

1、Zigbee来源于蓝牙 在蓝牙技术的使用过程中,人们发现蓝牙技术尽管有许多优点,但仍存在许多缺陷。对家庭自动 ......