一个支付宝木马的分析溯源之旅

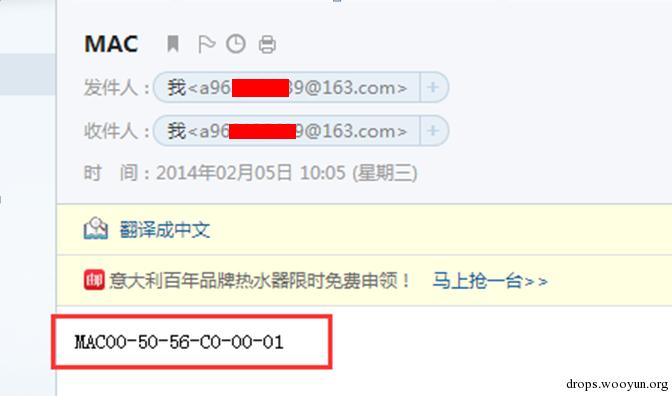

此外,观察到邮箱中有作者的MAC地址:00-50-56-c0-00-01,应该是造马者在测试程序时发送的,如图:

总结:

造马者经常活动于南充,可能的身份为:在校高中学生。机器mac地址可能为: 00-50-56-c0-00-01,作者不仅编写支付宝木马,还曾经盗取过cf游戏账号,常用邮箱为:a96xxxx39@163.com,常用密码为:a96xxxxx39,常用的三个QQ号为617xxx31,5500xxx39,和963xxxx39,其中617xxx31号多用来卖支付宝木马;963xxxx39号多用来盗取游戏账号;5500xxx39为小号,不常使用。淘宝账号为:a963xxxxx39,手机号为:136xxxx5205

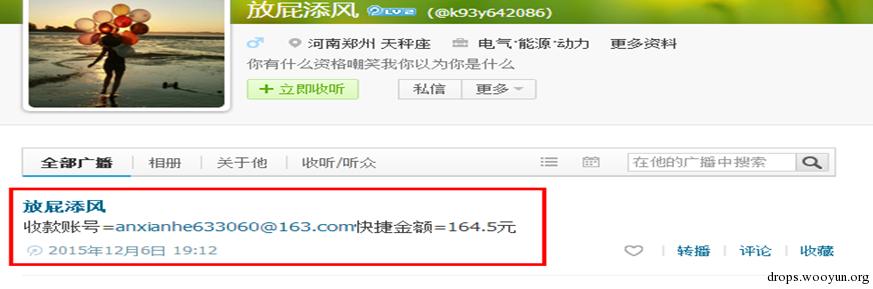

放马者分析

购买木马的人数众多,根据360威胁情报中心的数据,木马买家超过40人。我们随意抽取一个购买木马的用户进行探讨。

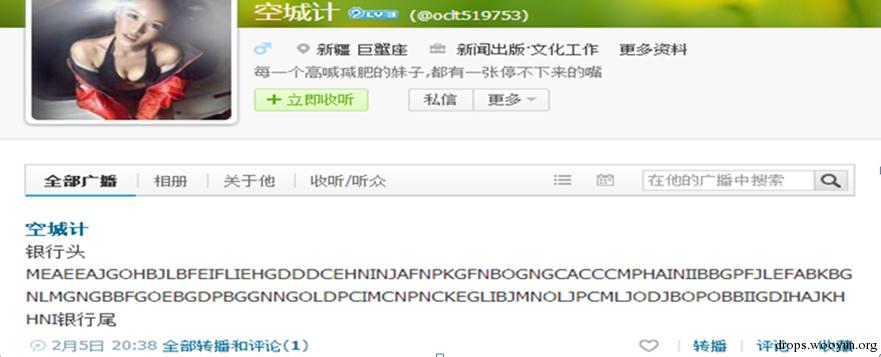

以下都是通过搜索引擎得到的放马者的微博地址:

- http://t.qq.com/g29q200w4231975

- http://t.qq.com/r12tb9753197

- http://t.qq.com/oclt519753

- http://t.qq.com/k93y642086

- http://t.qq.com/chenjiaxi88

对于其中一个放马者,通过微博发现@chenjiaxi88的用户的名字为陈佳西,腾讯微博中有其上传的生活照,如下:

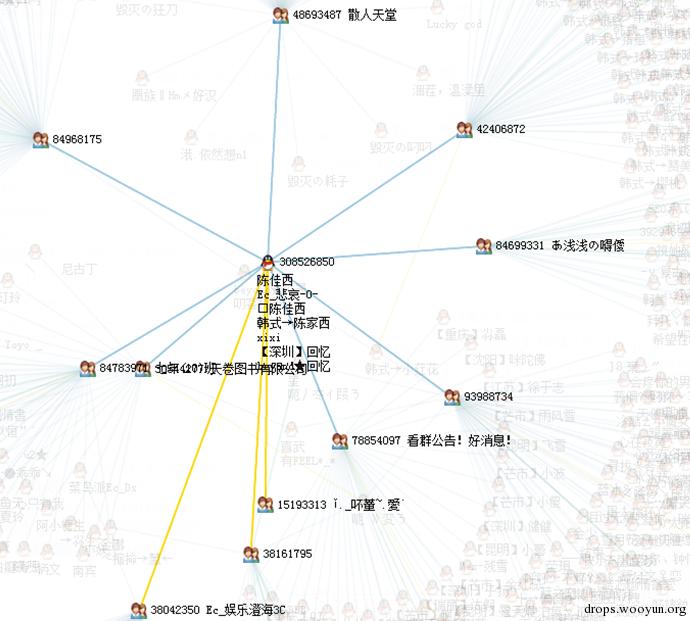

最后,用这位放马者的QQ群关系来结束这次的追踪之旅:

0x03 总结

我们看到的木马本身的技术并不复杂,传播手段也不见得高明,低技术门槛使网络犯罪的参与者呈现年轻化的分布。本次的攻击者溯源完全依赖公开可搜索的数据,甚至无需运用社工技巧,木马开发与使用者的无知无畏实在让人心惊。从造马者自发暴露的大量信息来看,他似乎并不觉得自己在违法犯罪,我们的中学教育在法律学习方面应该加入网络犯罪的内容。

1 2

THE END